Владельцы смартфонов на базе Android и iOS иногда вступают в жаркие дискуссии о необходимости провести со своими устройствами операции с загадочными названиями root и jailbreak. Переводить их никто не удосуживается, но понятно, что речь идет о каких-то хакерских действиях с интересными последствиями. В том, чем они хороши и плохи, мы сейчас и разберемся.

Несмотря на разные названия, суть получения root-прав на Android-устройствах и проведения jailbreak (буквально – «побег из тюрьмы») на iPhone крайне похожа. На новом смартфоне многие действия с ним могут производить только программы, написанные его производителем или создателем ОС, а все программы, которые вы можете загрузить из магазина приложений, ограничены в правах. Root и jailbreak – не что иное, как получение полных административных прав на устройстве, после чего сторонние программы могут выполнять манипуляции, изначально для них недоступные, – например, управлять частотой процессора или переписывать системные файлы. С помощью специально написанных программ пользователь может делать со своим смартфоном абсолютно все, что угодно, не будучи скованным рамками производителя. Разумеется, с большой властью приходит и большая ответственность – в «абсолютно все» входит и ненамеренное превращение смартфона в «кирпич», и установка полномасштабных шпионских программ.

Зачем делают jailbreak/root

Будем честны – от половины до девяти десятых пользователей взламывают свои устройства для того, чтобы без помех ставить на них пиратские игрушки и другие приложения. Эта практика не вызывает у меня никакого одобрения, но вот мотивы оставшейся части пользователей более благородны и достаточно весомы.

Во-первых, приложения с административными правами могут придавать смартфону функциональность, до которой не додумался ни один производитель. Например, существует приложение, которое меняет громкость звонка в зависимости от ряда условий – например, воспринимаемого через микрофон уровня фонового шума, анализа изображения с камеры и показаний гироскопа, из чего можно сделать вывод, что аппарат лежит в сумке или кармане.

Во-вторых, гибкие функции управления приложениями. Одно из известнейших приложений на Android, требующее root, – полноценная и гибко настраиваемая «машина времени» Titanium Backup, значительно упрощающая перенос данных со старого смартфона на новый или позволяющая вернуть предыдущую версию приложения, если новая версия хуже работает.

В-третьих, новые функции безопасности. Но об этом в отдельном подразделе.

Получение root/jailbreak

Административные права на Android-смартфоне можно получить и с одобрения производителя. Обычно это делается так – на сайте производителя нужно сообщить уникальный номер (IMEI) своего смартфона и скачать специальное приложение. Оно «разблокирует» загрузчик смартфона, позволяя загружать в него модифицированную операционную систему, дающую пользователю полные права. Звучит сложно? Да, недаром такие разблокированные смартфоны получают статус «устройство для разработчика приложений» и снимаются с гарантии.

Поэтому часто пользователи и хакеры-энтузиасты идут другим путем – ищут уязвимости в программной прошивке смартфона, через которые можно получить тот же доступ, не обращаясь к производителю. Это крайне похоже на то, как вредоносные приложения используют уязвимости в вашем браузере для скрытной автоматической инсталляции на компьютер. Чтобы получить root через уязвимость, нужно либо подключить смартфон кабелем к компьютеру и запустить особое приложение, либо запустить программу прямо на смартфоне. Через несколько минут смартфон перезагрузится и будет уже «зарутован». Больше эта процедура не потребуется.

«Побег из тюрьмы», или jailbreak, на iOS также основан на эксплуатации уязвимостей. Обычно взлом осуществляется при помощи приложения на компьютере и подключения смартфона кабелем, но бывали способы и попроще. В свое время был бешено популярен веб-сайт Jailbreakme, который эксплуатировал уязвимость в Safari и позволял получить полный доступ к своему iPhone/iPad реально в одно касание, – нужно было зайти на сайт с устройства и нажать кнопку «Jailbreak me». Потом Apple дырку залатала, а разработчика сайта взяла в свою команду. Весьма разумно.

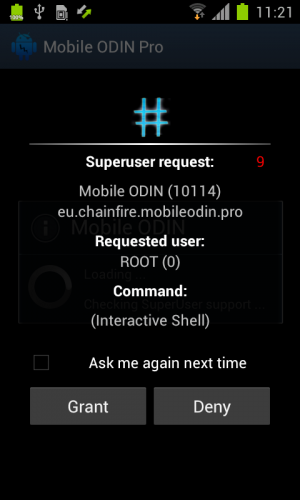

Главным следствием получения root/jailbreak является установка дополнительных управляющих программ, через которые будет доступна новая функциональность. Для iOS подобным «признаком успеха» является появление в меню альтернативного магазина приложений Cydia, а для Android – приложения SU или SuperSU. Оно является менеджером административного доступа и будет спрашивать пользователя, хочет ли он дать этот доступ тому или иному приложению.

Польза root/jailbreak для защиты

Приложения, использующие административные функции, могут защищать смартфон или планшет принципиально новыми способами. Например, стандартно Android-смартфон лишен межсетевого экрана (файрвола), вернее, он встроен в систему, но разрешает всем и все и целиком неуправляем. Только приложение со статусом Root может записать новые правила файрволу, ограничив, например, ряду приложений доступ в Сеть в роуминге.

В iOS свежих версий существует система, позволяющая гибко управлять, к каким видам личных данных (фото, контакты, местоположение) имеет доступ каждое приложение. В Android подобная система разрешений тоже есть, но у пользователя нет гибкого контроля – он видит весь список разрешений перед инсталляцией приложения, но, если ему что-то не нравится, можно лишь отказаться от установки. Компенсировать это могут приложения, гибко управляющие индивидуальными разрешениями уже установленного приложения. Иначе говоря, у программы можно отобрать какое-либо право, например право определять ваше местоположение, если вы считаете, что ей это не надо.

И для iOS, и для Android приложения с административными правами могут иметь дополнительную «противоугонную» функциональность. Так, в Cydia для iOS имеются антиворовские приложения, фотографирующие вора, когда он смотрит на экран блокировки, а в Android – программы, зашивающие себя в постоянную память устройства и выживающие при возврате настроек к заводским. Разумеется, стоит помнить, что подобные функции не тестировались производителем смартфона и могут работать непредсказуемо, сильно разряжая батарею или даже приводя смартфон в полную неработоспособность. Именно из-за этого риска большинство производителей приложений, в том числе «Лаборатория Касперского» в своем Kaspersky Mobile Security, не используют функций, требующих root/jailbreak.

Вред root/jailbreak для защиты

Целый ряд приложений расценивают наличие root/jailbreak как угрозу безопасности и отказываются работать на разблокированном смартфоне. К ним относятся многие приложения класса MDM (Mobile Device Management), позволяющие смотреть рабочие документы и почту на личном смартфоне. Также мобильные приложения некоторых банков отключают большинство функций на взломанном устройстве. Подобное решение разработчиков можно понять.

Кроме уже упомянутой возможности наделать «под капотом» дел, превратив смартфон в дорогой и бездыханный пластиковый брусок, root/jailbreak создают новые угрозы безопасности.

Во-первых, получившее административный доступ приложение выходит из «песочницы» для приложений и заявленные его функции, полученные им разрешения уже не играют роли. Оно сможет делать все, что заблагорассудится, в том числе читать и отсылать файлы других приложений, следить за владельцем, скрытно включая микрофон, и так далее.

Во-вторых, приложения для работы с «зарутованным» или прошедшим «джейл» смартфоном обычно пишут любители или небольшие группы любителей, поэтому в них с большей вероятностью может встречаться неряшливо написанный код, содержащий свои собственные уязвимости. И другое, внешне благопристойное приложение без запросов на подозрительные права может при помощи такой уязвимости получить административный доступ на смартфоне.

В-третьих, ряд системных изменений, которые вносятся в конфигурацию смартфона при взломе, могут оказаться подарком для хакера – jailbreak делает большинство моделей iPhone доступными для дистанционного управления, поскольку пароль на всех устройствах один и тот же. Разумеется, его можно сменить, но это делают лишь немногие пользователи.

Безопасность не гарантирована

Соображения по поводу вреда root/jailbreak весьма весомы, но не надо считать, что, избегая этих процедур, вы гарантируете свою безопасность. Хакеры могут воспользоваться уязвимостью на вашем смартфоне и получить для своего вредоносного приложения административные права, не прибегая к промежуточным программам вроде SuperSU. Взломанный и невзломанный смартфон в этом одинаковы. Самый яркий пример тому – уже упоминавшийся сайт Jailbreakme.com. Будь его создатель злодеем, он бы мог использовать ту же уязвимость не для раздачи «джейла» всем желающим, а для скрытной инсталляции шпионского софта. Завлекательный сайт с обещанием чтения чужих SMS или другого компьютерного чуда, та же кнопка, но с надписью «Получить доступ» – и вуаля! Нам неизвестно о подобных случаях, но исключать того, что подобные схемы применялись злоумышленниками хотя бы для точечных атак, мы не можем.

Более ощутимая разница между взломанным и невзломанным смартфоном лежит в плоскости сервиса, то есть обслуживания производителем или оператором. Взломанное устройство зачастую снимается с гарантии, поэтому почти любые проблемы с ним придется решать платно. Стоит ли овчинка выделки – решать вам. Но вне зависимости от принятого решения дополнительная защита смартфона, такая как Kaspersky Mobile Security, вам не помешает.

android

android

Советы

Советы